Mr. Robot es una serie de televisión estadounidense creada por Sam Esmail.1 Se estrenó el 24 de junio de 2015 en la cadena USA Network. La serie sigue a Elliot Alderson (Rami Malek), un joven hacktivista que sufre de fobia social, depresión clínica y delirios3 , trabaja como ingeniero de seguridad informática y usa sus habilidades para proteger a las personas por las que se preocupa. Elliot es reclutado por Mr. Robot (Christian Slater), el misterioso líder de un grupo de hacktivistas que quiere destruir a poderosos empresarios de multinacionales que están manejando el mundo. La temática de la serie revela algunos temas conocidos como el uso de linux en especial la favorita es Kali Linux es una distribución basada en Debian GNU/Linux diseñada principalmente para la auditoría y seguridad informática en general. Fue fundada y es mantenida por Offensive Security Ltd. Mati Aharoni and Devon Kearns, ambos pertenecientes al equipo de Offensive Security, desarrollaron la distribución a partir de la reescritura de BackTrack, que se podría denominar como la antecesora de Kali Linux. En varios capítulos los protagonistas hacen uso de esta distro en Raspberry Pi, en un capitulo se ve que Darlene via fono le pide activar las conexiones de red a Angela Moss desde su terminal, para ello debe iniciar Kali Linux desde USB:

En otra escena se puede ver a Eliot llegando a su casa y fabricando una antena de WIFI con un embace de papas fritas para aumentar la seña de recepción y usar la WIFI del vencino.

En la primera temporada se puede ver a Eliot con Tyrell teniendo la discusión filosófica de cual es el entorno de escritorio es el mejor Gnome o KDE:

O en el primer capitulo donde se puede ver un ataque de DDoS que resulto ser un rootkit en los servidores de E Corp:

En otro capitulo se puede ver el uso de herramientas como osTicket: osTicket es un Sistema de Soporte al cliente a través de Internet, totalmente automatizado y con capacidad para integrar numerosos teleoperadores y tareas automáticas. osTicket funciona protocolos como perl gateway, pop3, gestiona un número ilimitado de emails, etc.

La Administración incorpora acciones de borrado de tickets de la base de datos, creación de categorías y representantes, creación de grupos, implantación de alertas y un largo etcétera. Características: Categorías y Representantes Flujos de E-mail Conexiones Pop3 Direcciones de correo ilimitadas Monitorización de Operadores Seguimiento de Visitantes Auto asignación de Tickets Paneles de Administración Paneles de Operadores Paneles de Usuarios Alertas para dispositivos móviles etc.

Para realizar el hackeo a E Corp utilizan una van robada utilizando una vulnerabilidad conocida en los CPU de los autos:

hackers-remotely-kill-jeep-highway

El uso Raspberry Pi: es un ordenador de placa reducida, ordenador de placa única u ordenador de placa simple (SBC) de bajo coste desarrollado en Reino Unido por la Fundación Raspberry Pi.

RASPBERRY-Pi-3-Model-B-Wireless-Lan-1-2GHz-Quad-Core-64Bit-1GB-RAM-2016-Model

Hacen un super computador con la Raspberry Pi :

university-builds-cheap-supercomputer-with-raspberry-pi-and-legos

En el capitulo 9 de la segunda temporada se usa el pwn phone para hackear al dark army, de hecho este telefono viene con Kali Linux preinstalado con todas sus herramientas, en el video del demo se puede ver como usa el pwn para obtener la cuenta de google de la victima usando una red wifi abierta y robandoles las credenciales con una pagina falsa de login de google.

pwn-phone2014b

Existen técnicas y maneras de conseguir acceso físico a un equipo y explotar las vulnerabilidades, y lo único que hay que hacer es forzar los condicionantes adecuados para poder llevarlo a cabo. Perder de vista el equipo o prestarlo a un amigo un momento para revisar las novedades de algún blog, o separarte de tu escritorio por unos momentos para ir al lavabo, es tiempo suficiente para que un atacante pueda llegar y enchufar un dispositivo como el “USB Rubber Ducky”.

Este dispositivo es un teclado programado con forma de USB que nada más conectarse comienza a escribir en el equipo de forma automatizada, para lanzar programas y herramientas que bien pueden estar en el equipo víctima o cargados en la memoria Micro SD que lleva incluida.

En cuestión de segundos tendría acceso a información que se podría subir automáticamente a un servidor FTP u otro sitio. Algo parecido a lo que se explicaba con USB Dumper, pero al revés, es decir, en lugar de ser el servidor el malicioso que roba los datos del USB, sería USB Rubber Ducky el que robaría los datos al equipo.

Casi todos los sistemas operativos de computadoras portátiles, tablets o smartphones permiten la comunicación con el usuario a través de los teclados USB. Es por eso que hay una especificación en el estándar USB ubicua conocida como HID (Human Interface Device) – o dispositivo de interfaz humana. En pocas palabras, cualquier sistema operativo al que conectemos el USB Rubber Ducky lo detectara y será bien aceptado automáticamente como si se hubiera conectado un teclado, ya sea en Windows, OS X, Linux o Android.

Al final, el teclado sigue siendo un interfaz fundamental y lo que hará USB Rubber Ducky es "teclear comandos" en el sistema como si lo estuviera haciendo el usuario que se ha conectado a la sesión. Usando un sencillo lenguaje de programación y un editor de texto podríamos compilar un binario que automatice diversos “payloads” con lo cual podríamos realizar ataques en cuestión de segundos.

¿Qué ataques se pueden realizar?

Al final, cuando un usuario pincha un USB Rubber Ducky en su sesión de usuario es como si le hubiera dejado el teclado al atacante para que este ejecutase lo que quisiera. Es decir, este ataque se aprovecha de la confianza del usuario, que al final siempre es “el eslabón mas débil” o de la seguridad física de muchos equipos expuestos.

¿Cuántos de ustedes han llegado a alguna oficina gubernamental, banco y tienen a simple vista y acceso a los puertos USB de los equipos? ¿A cuántos de ustedes les han prestado algún equipo para revisar el correo, las redes sociales, etcétera? ¿Cuántos no tienen en la oficina un equipo de un compañero con cuentas de diferentes administradores o que tenga más permisos que el resto? ¿Cuántas veces no has visto un puerto USB en un Kiosco de Internet o un Punto de Información? Si ninguno de esos puertos bloquea el interfaz HID, puedes hacer el ataque. Al final quizás agregar, subirlas a un servidor FTP en cuestión de segundos.

Seguro que os ha tocado llegar a una oficina a resolver tramites y la persona que te atendió tuvo que salir un par de minutos, y esto es tiempo suficiente para un atacante enchufar el USB Rubber Ducky y lanzar el payload - en lugar de hacer un David Hasselhoff para robar las passwords -. Por mencionar algunos ataques brevemente:

* Recolección de información del sistema operativo.Ataques dirigidos al sistema:

* Robar información importante de los navegadores de Internet.

* Robar y usar las cookies de las sesiones abiertas.

* Hacer capturas de pantalla del escritorio y carpetas importantes del sistema.

* Robar y utilizar las contraseñas de las conexiones WiFi de la víctima.

* Subir la información a traves un servidor FTP.

* Agregar usuarios con permisos administrativos al equipo de la víctima.¿Cómo podemos protegernos de estos ataques?

* Borrar usuarios del sistema.

* Hacer Pharming de DNS.

* Infección del sistema descargando y ejecutando un binario de Internet.

* Crackear passwords del administrador en el sistema.

* Crear un Backdoor WiFi.

* Bloquear programas en el sistema operativo de forma sigilosa.

Desde que el grupo de hackers de Hack5 hizo pública la herramienta, algunos siguen pensando que desactivando el “autoplay” de los discos USB podrían detenerlo, pero esto no es posible hacerlo de esa manera ya que el ataque no sea hace vía un USB de almacenamiento sino como si alguien estuviera tecleando en un teclado USB.

Las formas que se puede utilizar para detectar que un USB es realmente un HID USB, se puede hacer un script en PowerShell que enumere la lista de dispositivos HID que alerte cuando uno nuevo se haya conectado y se bloquee. Aquí hay información sobre cómo acceder a la lista de los dispositivos desde PowerShell. A partir de ese punto, la forma en la que quieres estar protegido depende de ti.

En el trabajo de Adrian Crenshaw, titulado "Plug & Prey: Malicious USB devices" que fue presentado en la ShmooCON 2011 se explica en detalle la lista de posibles ataques que se pueden hacer por USB. Entre ellos, por supuesto, los teclados USB que abusan de la interfaz HID.

NTPassword

NTPassword es un software forense que se utiliza para recuperar contraseñas almacenadas en el registro de Windows. No es necesario que el sistema esté conectado a Internet, ya que el programa se ejecuta desde una unidad externa como CD o un USB. En el episodio 8 de la segunda temporada, Mobley de fsociety utiliza esta herramienta para crackear el ordenador de Susan Jacobs, la empleada de E Corp cuya casa han ocupado.

MagSpoof

¿Cómo utilizar los datos de la banda magnética de una tarjeta sin tener una tarjeta en donde copiarlos? Fácil: utiliza MagSpoof. Es un dispositivo que usa un electroimán simulando ser la barra magnética de una tarjeta. Claro está: previamente hay que haber guardado los números contenidos en la banda de la tarjeta que se quiere explotar. Lo utiliza Darlene en el episodio 6 de la segunda temporada para entrar a la habitación de hotel desde donde dará las indicaciones a Angela para conseguir hackear al FBI.

El ransomware

El ransomware ha sido la gran estrella de 2015. Según datos de Kaspersky, 754.684 ordenadores se infectaron el año pasado con troyanos chantajistas, un 171% más que en 2014. Ya lo contamos en eldiario.es: este tipo de malware funciona de forma similar a un troyano y tiene la capacidad de encriptar determinados archivos o datos de nuestro sistema, pidiendo después un rescate por liberarlos. Así empieza la segunda temporada de Mr. Robot.

Como curiosidad: alguien ha creado un ransomware imitando al fsociety que aparece en la serie. Lo subieron a Virustotal hace algo menos de un mes y, aunque de momento no ha infectado a nadie, es código abierto.

TOR browser

Es el navegador que recomiendan los whistleblowers y todo aquel que quiera garantizarse una expectativa mínima de privacidad en la red. La red TOR funciona a través de nodos interconectados que enmascaran la dirección IP del sistema. Los datos viajan encriptados de unos nodos a otros y solo se descifran al llegar a su destino, haciendo que el rastro sea prácticamente imposible de seguir ya que antes, los paquetes de datos han cambiado de IP varias veces. Por ejemplo. Ray, que le pide ayuda a Elliot para aumentar la seguridad de sus sistemas, tiene una página web con pornografía infantil en la Deep web a la que solo se puede acceder vía TOR.

Bluescanner y Bluesniff

Elliot ataca a lo largo de la serie varios dispositivos Bluetooth utilizando Bluescanner y Bluesniff. La distro de Linux que también utiliza Elliot, Kali Linux, los lleva de serie. El primero sirve para rastrear dispositivos Bluetooth y extraer información de ellos sin necesidad de emparejarse con él. El segundo rastrea redes Bluetooth ocultas y ataca los dispositivos vulnerables para acceder a sus sistemas.

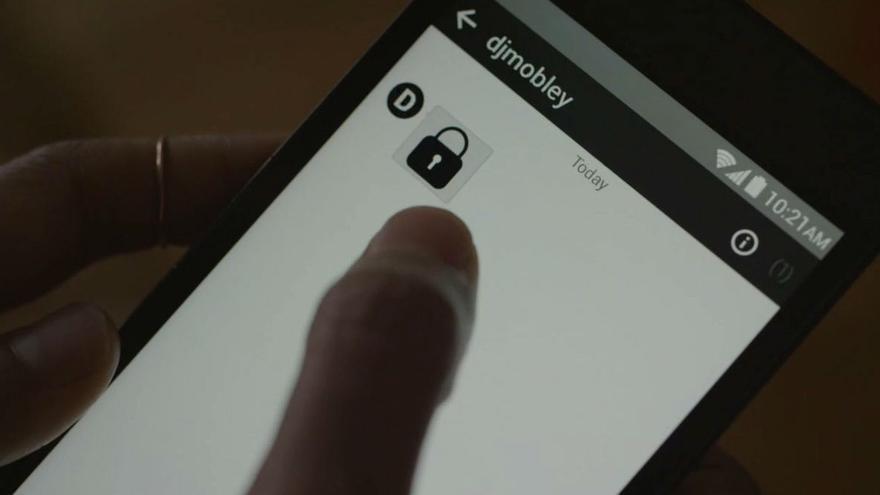

Wickr

Aunque pueda parecer lo contrario, Wickr no es nueva. Fue lanzada en 2012, pero experimenta cierto auge gracias a la serie de Sam Esmail. Como en Signal, Telegram o WhatsApp, las conversaciones van cifradas de extremo a extremo. Además, elimina todos los metadatos de cada conversación y permite poner fecha de caducidad a los mensajes: desde 3 segundos a 6 días. En Wickr están tan seguros de que tienen el software total que ofrecen 10.000 dólares a quien descubra fallos en la app. Es ese candado en Mr. Robot que Elliot, Mobley o Darlene tocan y, después de leer el mensaje, se autodestruye.

DeepSound

Cada vez que hackea a alguien, Elliot almacena la información en un CD que previamente ha encriptado utilizando una herramienta llamada DeepSound. Este software permite esconder o cifrar los datos en un archivo de música con extensión .wav, .mp3, etc. Es por eso que Elliot no llama a los CDs por el nombre del hackeado: para él son discos de grupos de música famosos como Led Zeppelin, Blur, Van Halen...

Elliot usa Kibana para visualizar los esfuerzos del Ejército Oscuro para robar datos en "eps3.4_runtime-error.r00". Los usuarios elásticos en todo el mundo hacen una doble toma. Tratamos de escribir con calma una publicación de blog.

El Sr. Robot es un favorito de toda la compañía por razones que probablemente sean obvias. El programa es famoso por representar escenarios de ciberseguridad con una estrategia de detección realista, herramientas y respuestas. Entonces, cuando el equipo de Mr. Robot se acercó a nosotros, nos emocionó saber que querían presentar a Kibana en un próximo episodio. Nosotros, por supuesto, dijimos "¡sí!". No podíamos esperar para ver nuestro software en acción en el mundo de Elliot. Por cierto, notará que no es la última versión de Kibana, sino que Kibana 4 se ajusta a la línea de tiempo del programa.

En forma real, las mentes técnicas del Sr. Robot querían construir un auténtico tablero Kibana poblado de datos, creado con las herramientas reales. ¿Puedes ver por qué somos fanáticos?

Ryan Kazanciyan , Consultor Técnico de Mr. Robot, nos complace a todos en el contexto de ciberseguridad detrás de cada episodio. En su última publicación, se sumerge en cómo hizo un tablero de Kibana que representa la actividad maliciosa realizada por el Ejército Oscuro. Para empezar, Ryan construyó una máquina virtual ELK (hoy denominada Elastic Stack) compuesta por Elasticsearch, Logstash y Kibana. Luego lo llenó con datos de sistemas Windows y Linux. Para obtener más comentarios entre bastidores sobre cómo construyó cada sección del tablero, dirígete a su publicación de blog .

Por eso nos gusta a los informáticos esta serie de tv, contenido y acción (acción informática).

No hay comentarios.:

Publicar un comentario